网站常见的劫持代码在哪个文件,webshell查杀,https挂锁欺骗

- 时间:

- 浏览:1332

- 来源:无双科技

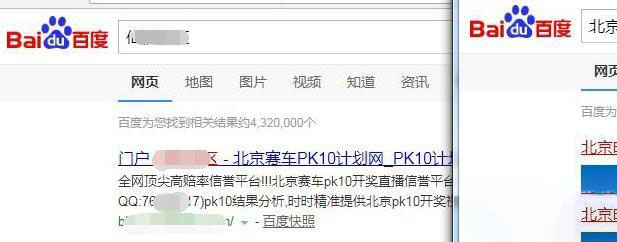

网站劫持可以理解为一些黑客获取了你的服务器权限之后就加了一些恶意代码,比较js代码或者php代码

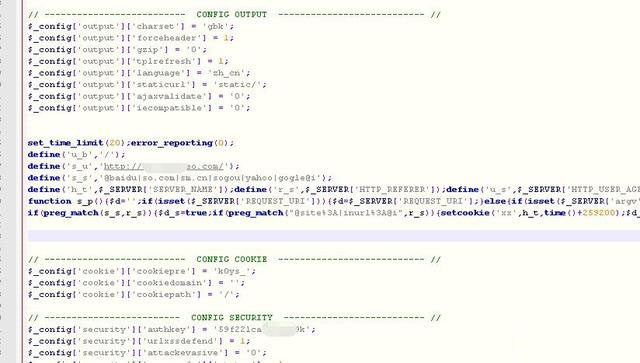

笔者遇到的discuz就是在配置文件configconfig_global.php 文件里面

我们可以学习学习,然后杜绝劫持的出现。网站被劫持之后,可以给百度提交申述

网站劫持申述地址http://bsb.baidu.com/appeal

我们可以借助工具 d盾 发现和查杀 工具下载地址 http://www.d99net.net/

WebShellKill_V1.4.1.zip

更新到最新的病毒库,扫描下恶意代码。基本就可以解决你的问题了。

Web地址开头的HTTPS(也称为SSL)仅表示在用户设备和网站之间发送的数据已加密,以防止第三方访问它。这意味着其他任何人都无法访问用户与网站之间发送的数据。但是,如果该网站恰好托管了网络钓鱼诈骗,那么加密从设备发送的数据实际上并不能保护用户,并且很可能会欺骗他们认为他们访问过的网站是合法的。

隐藏在明显的视野中

网络犯罪分子有一个真正的诀窍来设计诱骗用户和在网站上托管网络钓鱼诈骗的新方法,因为挂锁表明网站安全的想法几乎已经在许多互联网用户的脑海中根深蒂固。

去年,PhishLabs进行了一项调查,结果发现超过80%的受访者认为绿色锁定意味着网站是合法和/或安全的。

该公司的首席技术官John LaCour解释了谷歌如何将没有SSL证书的网站标记为不安全,这导致网络钓鱼网站的出现变得合法,他说:

“PhishLabs认为这可归因于网络钓鱼者继续使用SSL证书,他们注册自己的域名并为他们创建证书,以及由于Google Chrome浏览器现在显示”不安全“而导致SSL普遍增加对于不使用SSL的网站。最重要的是,SSL的存在与否并不会告诉您有关网站合法性的任何信息。

猜你喜欢